حفاظت از مکان یابی الگوریتم DV-Hop در برابر حملات Wormhole در شبکه WSN

در این بخش مقاله حفاظت از مکان یابی الگوریتم DV-Hop در برابر حملات کرم چاله (Wormhole) در شبکه حسگر بی سیم (WSN) را با عنوان انگلیسی Securing DV-Hop localization against wormhole attacks in wireless sensor networks به زبان انگلیسی به اشتراک گذاشته ایم که شبیه سازی بهبود یافته مقاله با نرم افزار MATLAB نیز به همراه آموزش با کد محصول 4322 در سایت قرار دارد. در ادامه به چیکده ای از این مقاله امنیت شبکه های سنسوری بی سیم پرداخته و لینک دانلود رایگان آن قرار داده شده است.

مکان یابی در شبکه حسگر بی سیم (WSN)

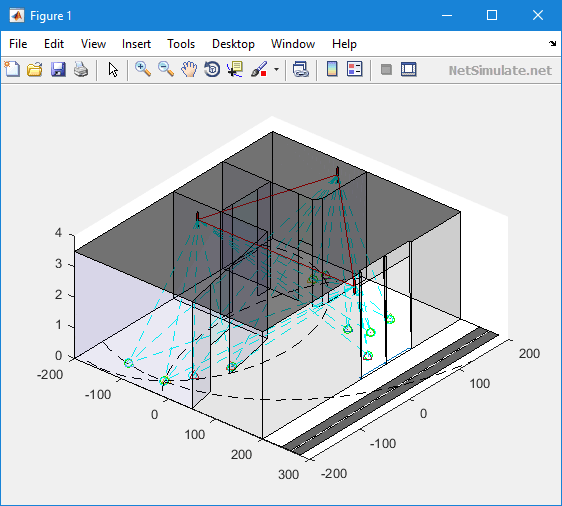

مکان یابی گره یک مسئله مهم در شبکه های حسگر بی سیم (WSN) می باشد که در کاربرد های گسترده همچون نظارت بر محیط، نجات اضطراری و نظارت بر میدان جنگ و غیره، به آن توجه ویژه ای می شود. اساسا، الگوریتم مکان یابی DV-Hop می تواند با کمک گره های بیکن (Beacon) که توانایی تعیین موقعیت خود را دارند، به خوبی عمل کند. با این حال، اگر شبکه توسط یک حمله کرم چاله (Wormhole) مورد حمله قرار گیرد، مهاجم می تواند از طریق لینک کرم چول بسته ها را تونل کند تا به طور جدی فرایند مکان یابی DV-Hop را مختل نماید. فاز انتشار مجدد فاصله در طول مکان یابی DV-Hop می تواند حتی خطای موقعیت را در مقایسه با روش های محلی سازی بدون حملات کرم چاله (Wormhole) تشدید کند.

معرفی مقاله

در این مقاله، ما تاثیرات حمله کرم چاله (Wormhole) را بر روی الگوریتم مکان یابی DV-Hop تجزیه و تحلیل کرده و بر اساس آن، یک روش مکان یابی DV-Hop ایمن مبتنی بر برچسب گذاری برای دفاع در برابر حمله کرم چاله ارائه می کنیم. در این مقاله ما بیشتر از لحاظ تئوری صحت طرح پیشنهادی را ثابت می کنیم. نتایج شبیه سازی نشان دهنده اثربخشی روش امنیتی ارائه شده مبتنی بر برچسب گذاری در DV-Hop می باشد.

(54 امتیاز از 11 رای)

(54 امتیاز از 11 رای)

هیچ نظری ثبت نشده است